Sin resumen de edición Etiqueta: editor de código 2017 |

Sin resumen de edición |

||

| Línea 60: | Línea 60: | ||

Pulsa aquí para ir a la página de inicio de sesión en AWS. | Pulsa aquí para ir a la página de inicio de sesión en AWS. | ||

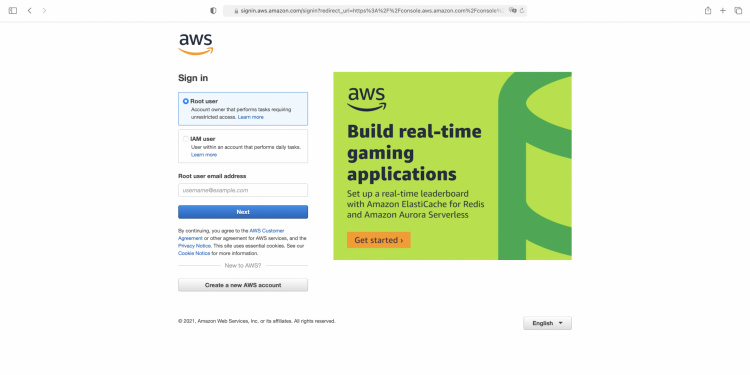

Verás la siguiente página de inicio de sesión cuando pulses el enlace anterior. Introduce tus credenciales para iniciar sesión en tu cuenta de AWS. | Verás la siguiente página de inicio de sesión cuando pulses el enlace anterior. Introduce tus credenciales para iniciar sesión en tu cuenta de AWS. | ||

[[Archivo:Imagen 1 AWS.jpg|centro|marco]] | |||

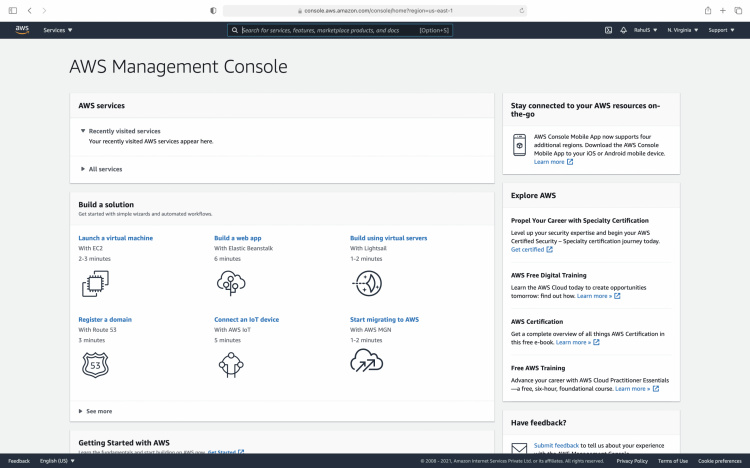

Después de iniciar sesión correctamente, verás la Consola de Administración de AWS. | |||

[[Archivo:Unnamed AWS.jpg|centro|marco]] | |||

== Crear un rastro == | |||

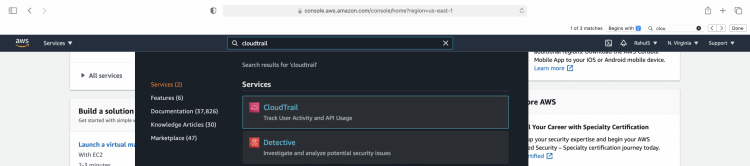

En la barra de búsqueda, busca «CloudTrail», obtendrás el resultado y haz clic en «CloudTrail» para ir al Panel de CloudTrail. | |||

[[Archivo:Imagen 3 .png|centro|marco]] | |||

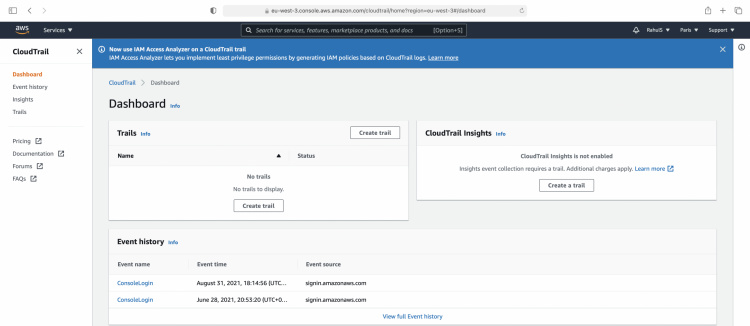

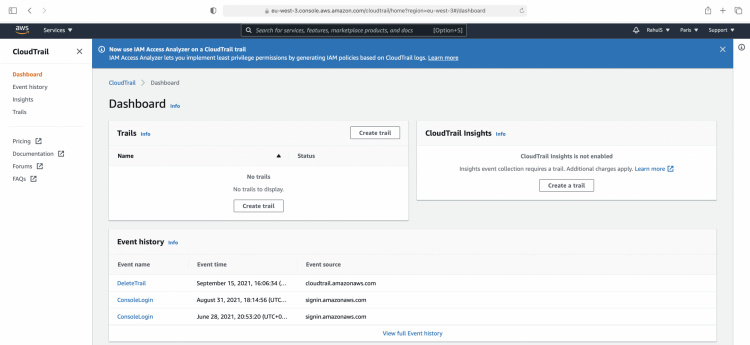

Este es el aspecto del Panel de Control. Puedes ver varias opciones disponibles en esta consola. | |||

[[Archivo:Imagen 4.png|centro|marco]] | |||

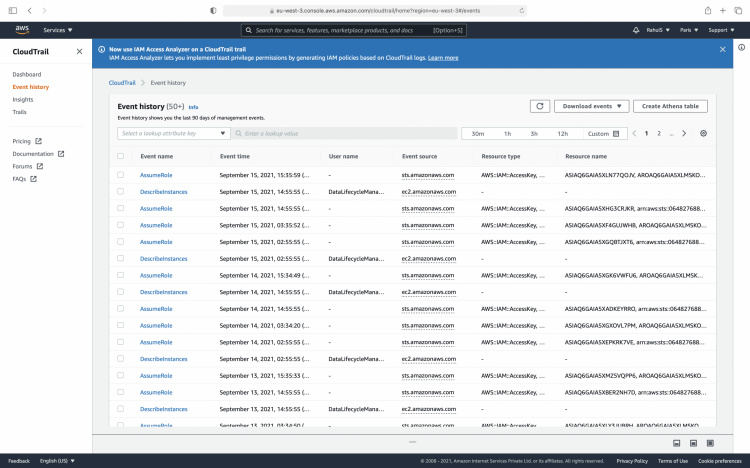

Puedes consultar el historial de los últimos 90 días aquí, en la consola «Historial de Eventos». Cuando haces clic en cualquier Evento, puedes ver los detalles de ese evento. También puedes filtrar los eventos en esta consola. | |||

[[Archivo:Imagen 5.png|centro|marco]] | |||

Tener acceso al historial de eventos de sólo los últimos 90 días no es suficiente. Podemos necesitar acceso al historial de eventos más antiguo posible. A veces es muy importante identificar el origen del suceso, quién lo realizó, qué recursos se vieron afectados, etc. | |||

Para conseguirlo, necesitamos almacenar nuestros eventos en algún tipo de almacenamiento, por ejemplo, S3 Bucket. | |||

CloudTrail nos permite crear un Trail que contiene un historial de todos los eventos después de crear un Trail. | |||

Para crear un rastro, vuelve al panel de CloudTrail y haz clic en «Crear rastro». | |||

[[Archivo:Imagen 6.png|centro|marco]] | |||

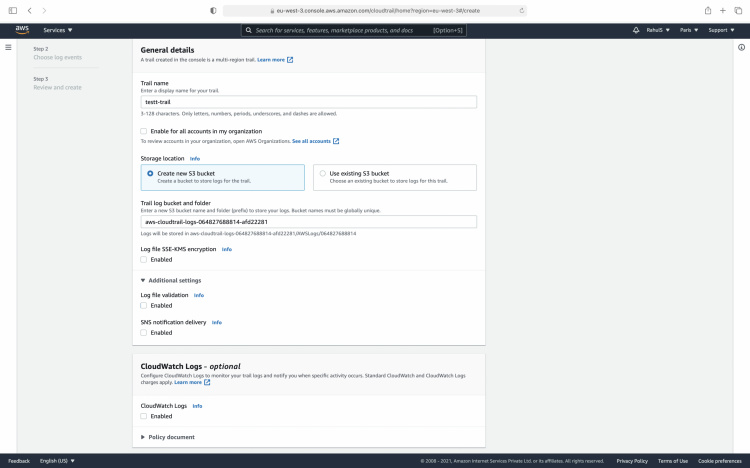

Para crear un Rastro se necesita un S3 Bucket donde se almacenará el historial de eventos. Puedes crear un nuevo S3 Bucket o utilizar el existente. | |||

Da un nombre al Trail y crea un nuevo S3 Bucket donde se almacenarán los eventos y al que se podrá acceder cuando sea necesario. | |||

[[Archivo:Imagen 7.png|centro|marco]] | |||

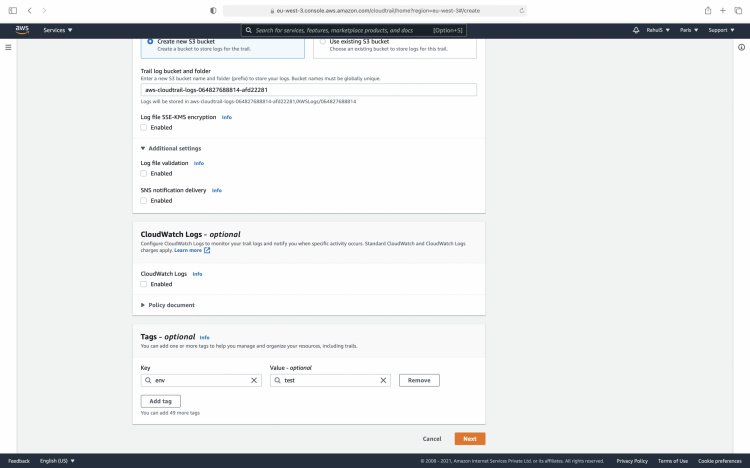

También puedes especificar etiquetas al Rastro que estamos creando. | |||

Haz clic en el botón «Siguiente» para continuar. | |||

[[Archivo:Imagen 8.png|centro|marco]] | |||

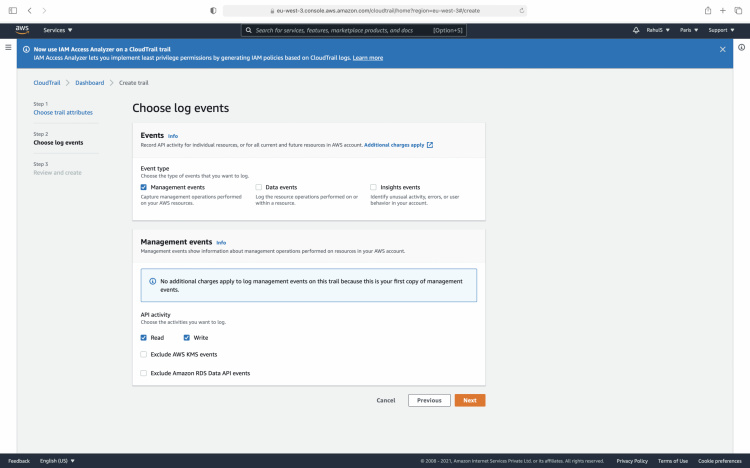

Puedes elegir el tipo de eventos que deben almacenarse en el ensayo. | |||

Haz clic en el botón «Siguiente» para seguir adelante. | |||

[[Archivo:Imagen 9.png|centro|marco]] | |||

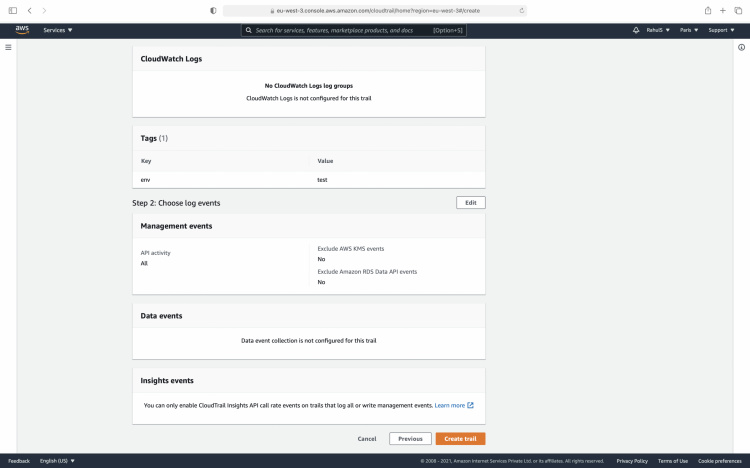

Revisa la configuración una vez que lo hayamos hecho y pulsa el botón «Crear». Esto creará un Trail y almacenará los eventos en el Bucket S3 que especificamos en la configuración. | |||

[[Archivo:Imagen 10.png|centro|marco]] | |||

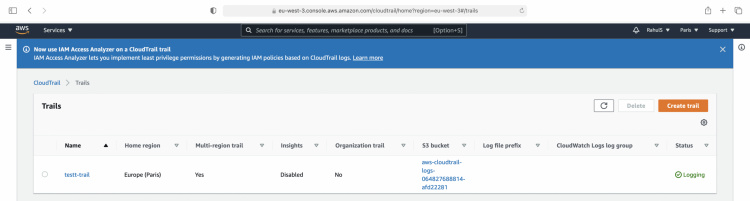

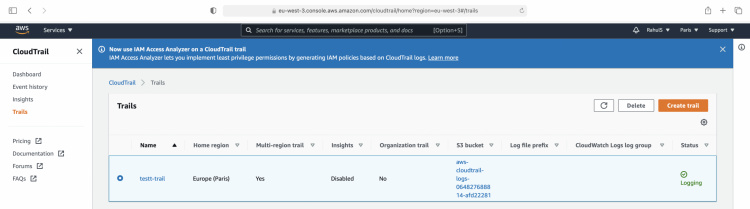

Ahora, puedes ver que el Rastro se ha creado y que su estado es «Registrando». Esto significa que, a partir de ahora, los eventos se registran en el Rastro y se almacenarán en el Bucket de S3. | |||

[[Archivo:Imagen 11.png|centro|marco]] | |||

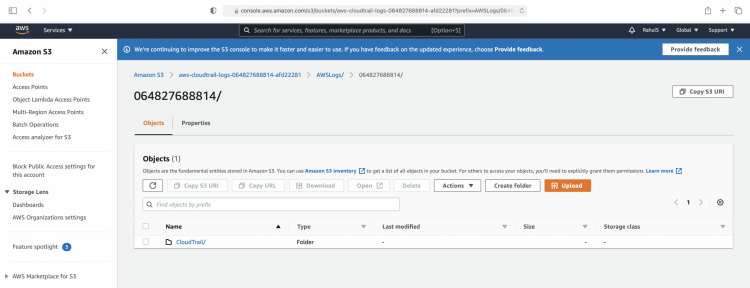

Puedes ir al Cubo de S3 y comprobar que el Rastro ha creado en él las carpetas necesarias. | |||

[[Archivo:Imagen 12.png|centro|marco]] | |||

== Eliminar el Rastro == | |||

Si has creado la Ruta con fines de prueba y ya no la necesitas, puedes eliminarla fácilmente. | |||

Para eliminar la Ruta, selecciónala y pulsa el botón «Eliminar». | |||

[[Archivo:Imagen 13.png|centro|marco]] | |||

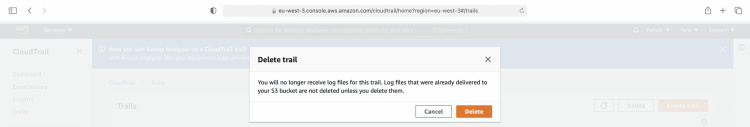

Confirma la acción de eliminación. Ten en cuenta que una vez eliminada la Ruta, no se podrá recuperar. | |||

[[Archivo:Imagen 14.png|centro|marco]] | |||

==== Conclusión ==== | |||

AWS CloudTrail es una herramienta esencial para garantizar la seguridad, la transparencia y la conformidad dentro de las cuentas de AWS. Al permitir el registro detallado de todas las actividades, ayuda a los administradores a gestionar los recursos de manera más eficiente, detectar posibles amenazas y mantener la infraestructura segura. Además, su capacidad para integrarse con otros servicios de AWS y almacenar eventos de manera continua lo convierte en una solución poderosa para cualquier organización que utilice la nube de AWS. | |||

Revisión actual - 15:31 12 nov 2024

AWS CloudTrail

Información general:

AWS CloudTrail es un servicio de monitoreo y auditoría proporcionado por Amazon Web Services (AWS) que permite visualizar un historial detallado de todas las actividades de la infraestructura y los servicios de AWS. Está diseñado para registrar, almacenar y supervisar las actividades realizadas en tu cuenta de AWS. Es una herramienta crucial para que los administradores de sistemas y/o los expertos en seguridad puedan realizar un seguimiento de la actividad realizada sobre los recursos y servicios de AWS.

¿Qué es AWS CloudTrail?

Es un servicio que genera registros de eventos, conocidos como "logs", de las acciones realizadas en una cuenta de AWS. Estos registros contienen información detallada sobre las operaciones realizadas a través de la interfaz de línea de comandos de AWS (CLI), la consola de administración de AWS, las API de AWS o los SDKs.

Cada "evento" registrado incluye datos sobre: Quién realizó la acción (usuario o rol). Qué acción se realizó (por ejemplo, crear una instancia EC2, modificar una política de IAM, etc.). Fecha y hora exacta cuando se realizó la acción. Dirección IP desde donde se realizó la acción. Detalles adicionales sobre la acción (por ejemplo, el ID del recurso afectado, los parámetros utilizados, etc.).

¿Para qué sirve AWS CloudTrail?

Auditoría y Cumplimiento Es esencial para mantener un historial detallado de todas las actividades realizadas en la cuenta de AWS. Esto es particularmente importante para cumplir con normativas de seguridad y privacidad, como GDPR, HIPAA, o PCI-DSS. Los registros proporcionan evidencia necesaria en caso de auditorías y ayudan a demostrar que se están tomando medidas para proteger los datos y recursos de la infraestructura.

Seguridad y Detección de Amenazas Es una herramienta clave para los equipos de ciberseguridad. Los registros de eventos permiten a los administradores detectar acciones sospechosas o no autorizadas, como accesos anómalos, cambios de configuración no autorizados o manipulación de recursos críticos. Además, al integrar CloudTrail con Amazon CloudWatch y AWS Lambda, es posible automatizar alertas y respuestas ante eventos de seguridad.

Resolución de Problemas Cuando ocurre un incidente o un error, los registros de CloudTrail proporcionan un rastro detallado de lo que sucedió antes del problema. Esto facilita la depuración, ayudando a los equipos de soporte técnico a identificar la causa raíz y a tomar medidas correctivas rápidamente.

Monitoreo Continuo y Visibilidad CloudTrail ofrece visibilidad en tiempo real de las operaciones que se realizan dentro de una cuenta de AWS, incluyendo las acciones de los usuarios, roles y servicios automatizados. Los registros pueden ser almacenados de forma continua en Amazon S3 y ser consultados a través de herramientas como Amazon Athena para realizar análisis complejos de las actividades.

Integración con Otros Servicios de AWS AWS CloudTrail puede integrarse con otros servicios de AWS, como CloudWatch Logs, SNS (Simple Notification Service), y AWS Lambda, lo que permite automatizar procesos, configurar alertas personalizadas o activar funciones específicas ante eventos detectados.

Características Clave de AWS CloudTrail Eventos Detallados: Registra eventos de gestión (creación, modificación, eliminación de recursos) y eventos de datos (como acceso a datos almacenados en S3). Almacenamiento en Amazon S3: Los registros pueden ser almacenados en un bucket de S3 para una conservación a largo plazo y fácil acceso. Configuración Multi-Región: Permite habilitar CloudTrail para que registre actividades en todas las regiones de AWS donde se encuentren recursos, centralizando los registros. Compatibilidad con Multi-Cuenta: Se pueden centralizar los registros de múltiples cuentas de AWS en un solo lugar, facilitando la gestión de entornos más complejos. Análisis y Consulta: Se puede integrar con Amazon Athena para realizar consultas SQL sobre los registros y obtener información relevante sobre las actividades.

Beneficios

Mejora de la Seguridad: Detecta accesos no autorizados y actividades maliciosas al ofrecer un historial detallado de las acciones de los usuarios. Transparencia y Visibilidad: Proporciona un rastro claro de las acciones de todos los usuarios, lo que facilita la visibilidad completa de la infraestructura. Cumplimiento Regulatorio: Ayuda a cumplir con diversas normativas y marcos regulatorios mediante la preservación de registros detallados sobre las actividades en la nube. Análisis Forense: En caso de un incidente de seguridad, los registros de CloudTrail son vitales para realizar investigaciones forenses y determinar la causa raíz. Optimización Operativa: Al integrar CloudTrail con otros servicios como AWS Lambda, puedes automatizar respuestas ante eventos críticos, mejorando la eficiencia operativa.

Casos de Uso Comunes

Detección de Intrusiones: Monitorear la actividad de los usuarios para identificar accesos inusuales o acciones no autorizadas. Auditoría de Recursos: Verificar quién hizo cambios en la infraestructura, como la creación o eliminación de instancias EC2, o la modificación de permisos de IAM. Investigación de Incidentes: Realizar investigaciones de seguridad mediante la revisión de registros detallados de eventos ocurridos antes o después de un incidente. Cumplimiento Normativo: Proveer los registros necesarios para auditorías de cumplimiento con normas y regulaciones como GDPR o PCI-DSS.

Despliegue

El despliegue de AWS CloudTrail es bastante sencillo y se puede hacer directamente desde la consola de AWS, aunque también se puede configurar a través de la línea de comandos (CLI) o mediante infraestructura como código (IaC) utilizando AWS CloudFormation o Terraform.

Pasos para desplegar AWS CloudTrail desde la consola de AWS

Iniciar sesión en AWS

Pulsa aquí para ir a la página de inicio de sesión en AWS. Verás la siguiente página de inicio de sesión cuando pulses el enlace anterior. Introduce tus credenciales para iniciar sesión en tu cuenta de AWS.

Después de iniciar sesión correctamente, verás la Consola de Administración de AWS.

Crear un rastro

En la barra de búsqueda, busca «CloudTrail», obtendrás el resultado y haz clic en «CloudTrail» para ir al Panel de CloudTrail.

Este es el aspecto del Panel de Control. Puedes ver varias opciones disponibles en esta consola.

Puedes consultar el historial de los últimos 90 días aquí, en la consola «Historial de Eventos». Cuando haces clic en cualquier Evento, puedes ver los detalles de ese evento. También puedes filtrar los eventos en esta consola.

Tener acceso al historial de eventos de sólo los últimos 90 días no es suficiente. Podemos necesitar acceso al historial de eventos más antiguo posible. A veces es muy importante identificar el origen del suceso, quién lo realizó, qué recursos se vieron afectados, etc.

Para conseguirlo, necesitamos almacenar nuestros eventos en algún tipo de almacenamiento, por ejemplo, S3 Bucket.

CloudTrail nos permite crear un Trail que contiene un historial de todos los eventos después de crear un Trail.

Para crear un rastro, vuelve al panel de CloudTrail y haz clic en «Crear rastro».

Para crear un Rastro se necesita un S3 Bucket donde se almacenará el historial de eventos. Puedes crear un nuevo S3 Bucket o utilizar el existente.

Da un nombre al Trail y crea un nuevo S3 Bucket donde se almacenarán los eventos y al que se podrá acceder cuando sea necesario.

También puedes especificar etiquetas al Rastro que estamos creando.

Haz clic en el botón «Siguiente» para continuar.

Puedes elegir el tipo de eventos que deben almacenarse en el ensayo.

Haz clic en el botón «Siguiente» para seguir adelante.

Revisa la configuración una vez que lo hayamos hecho y pulsa el botón «Crear». Esto creará un Trail y almacenará los eventos en el Bucket S3 que especificamos en la configuración.

Ahora, puedes ver que el Rastro se ha creado y que su estado es «Registrando». Esto significa que, a partir de ahora, los eventos se registran en el Rastro y se almacenarán en el Bucket de S3.

Puedes ir al Cubo de S3 y comprobar que el Rastro ha creado en él las carpetas necesarias.

Eliminar el Rastro

Si has creado la Ruta con fines de prueba y ya no la necesitas, puedes eliminarla fácilmente.

Para eliminar la Ruta, selecciónala y pulsa el botón «Eliminar».

Confirma la acción de eliminación. Ten en cuenta que una vez eliminada la Ruta, no se podrá recuperar.

Conclusión

AWS CloudTrail es una herramienta esencial para garantizar la seguridad, la transparencia y la conformidad dentro de las cuentas de AWS. Al permitir el registro detallado de todas las actividades, ayuda a los administradores a gestionar los recursos de manera más eficiente, detectar posibles amenazas y mantener la infraestructura segura. Además, su capacidad para integrarse con otros servicios de AWS y almacenar eventos de manera continua lo convierte en una solución poderosa para cualquier organización que utilice la nube de AWS.