Página creada con «<big>'''Herramientas necesarias.'''</big> La funcion de estas herramientas es detectar y eliminar software malicioso que podria: Robar credenciales, tokens de sesion o datos bancarios. Monitorear llamadas, camara o ubicacion. Instalar apps sin permiso Estas son las herramientas que deberian estar instaladas antes de iniciar la revision: (Guardar en un pendrive limpio, bajado desde paginas oficiales) * Antivirus: ''Malwarebytes, ESET Online Scanner, AdwCleaner, Ni…» |

mSin resumen de edición |

||

| Línea 8: | Línea 8: | ||

* Antivirus: ''Malwarebytes, ESET Online Scanner, AdwCleaner, Ninite, HaveIBeenPwned.'' | * Antivirus: ''Malwarebytes, ESET Online Scanner, AdwCleaner, Ninite, HaveIBeenPwned.'' | ||

* Tener un medio de instalacion booteable de Windows o otro Sistema operativo. | |||

| Línea 15: | Línea 16: | ||

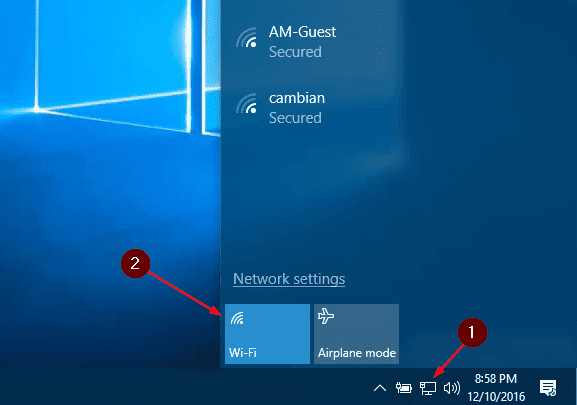

El primer paso consiste en apagar el Wi-Fi o desenchufar el cabe de red, asi evitamos que el malware se propague o se comunique con el atacante. | El primer paso consiste en apagar el Wi-Fi o desenchufar el cabe de red, asi evitamos que el malware se propague o se comunique con el atacante. | ||

[[Archivo:Wifi-Windows-Server.png|centro|miniaturadeimagen|438x438px]] | |||

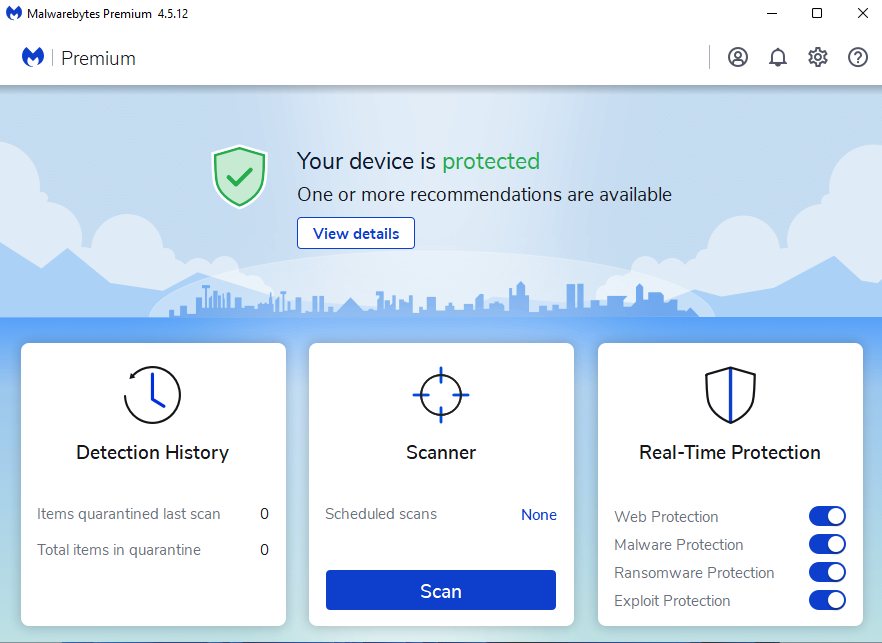

2)Analizar el sistema infectado | 2)Analizar el sistema infectado | ||

Desde el pendrive hay que ejecutar los antivirus mencionados o el de preferencia. Se recomienda hacer un escaneo completo al disco y si encuentra amenazas, eliminarlas o ponerlas en cuarentena. Porque cambiar contraseñas en una PC infectada es peligroso - el malware podria robarlas. | Desde el pendrive hay que ejecutar los antivirus mencionados o el de preferencia. Se recomienda hacer un escaneo completo al disco y si encuentra amenazas, eliminarlas o ponerlas en cuarentena. Porque cambiar contraseñas en una PC infectada es peligroso - el malware podria robarlas. | ||

[[Archivo:Malwarebytes-windows.png|centro|miniaturadeimagen|467x467px]] | |||

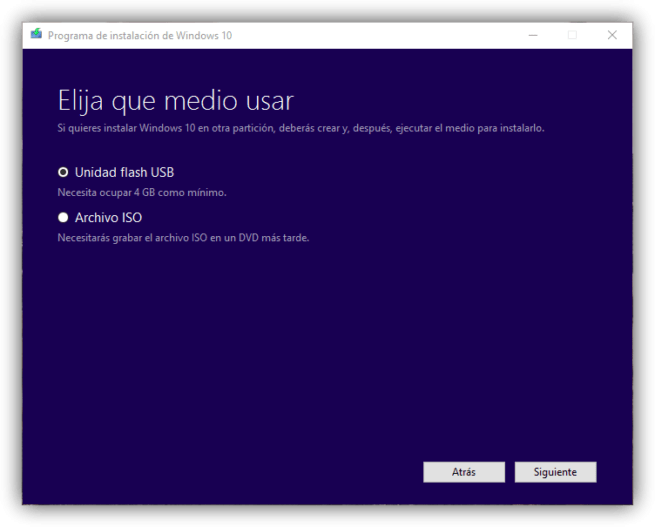

3) Reinstalar sistema operativo(Solo si alguna herramienta en el paso anterior encontro malware profundo) | |||

3) Reinstalar sistema operativo '''(Solo si alguna herramienta en el paso anterior encontro malware profundo).''' | |||

Si despues del escaneo el antivirus encontro infecciones profundas por ejemplo "rootkit" o "bootkit" o algun troyano, Si incluso despues de limpiar el sistema la CPU o disco al 100 % sin procesos visibles, red que envía datos constantemente, errores del sistema o pantallas azules frecuentes, o antivirus que sigue detectando la misma amenaza al reiniciar'''. Restaurar o reinstalar desde cero''' es lo más seguro. | Si despues del escaneo el antivirus encontro infecciones profundas por ejemplo "rootkit" o "bootkit" o algun troyano, Si incluso despues de limpiar el sistema la CPU o disco al 100 % sin procesos visibles, red que envía datos constantemente, errores del sistema o pantallas azules frecuentes, o antivirus que sigue detectando la misma amenaza al reiniciar'''. Restaurar o reinstalar desde cero''' es lo más seguro. | ||

Sino saltear al paso 4 | Sino saltear al paso 4 | ||

[[Archivo:Instalación-Windows-10-Paso-5.png|centro|miniaturadeimagen|473x473px]] | |||

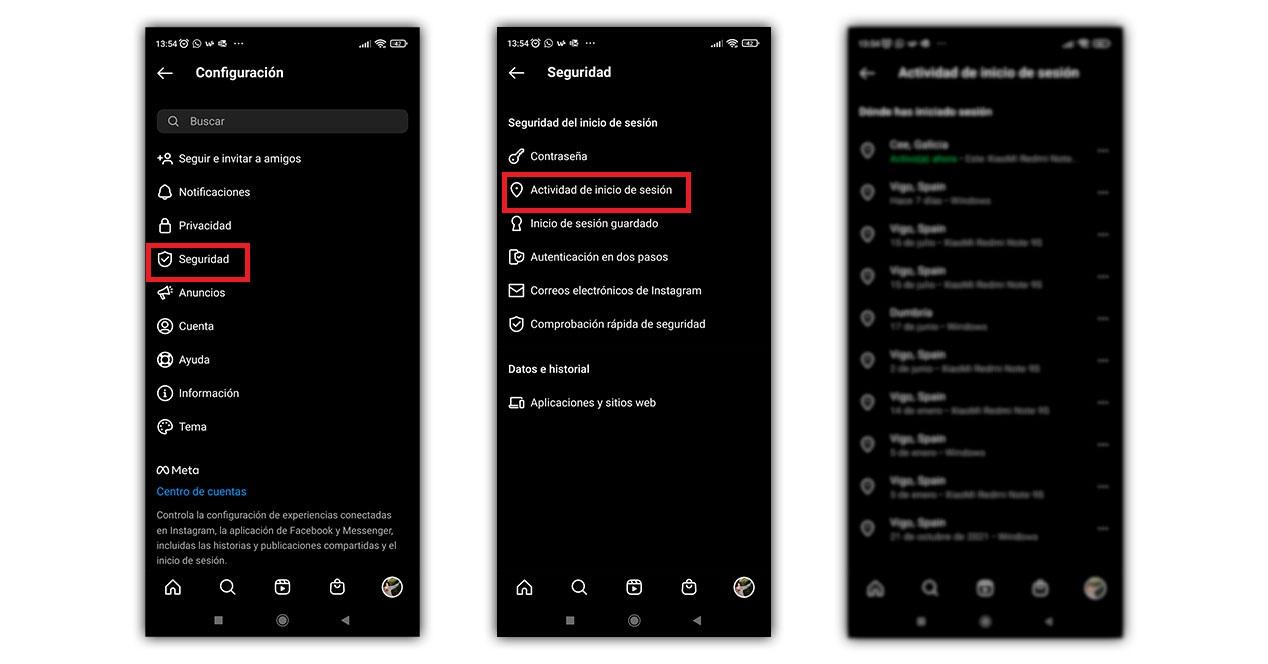

4) Cambio de Contraseñas (Desde un dispositivo limpio) | 4) Cambio de Contraseñas (Desde un dispositivo limpio) | ||

| Línea 31: | Línea 36: | ||

Desde otra computadora o un telefono sin infeccion: revisar accesos sospechosos en las cuentas comprometidas, cambiar las contraseñas por unas nuevas y mas seguras, y activar el MFA. Es importante no repetir la misma contraseña para los demas lugares. | Desde otra computadora o un telefono sin infeccion: revisar accesos sospechosos en las cuentas comprometidas, cambiar las contraseñas por unas nuevas y mas seguras, y activar el MFA. Es importante no repetir la misma contraseña para los demas lugares. | ||

[[Archivo:Inicios-de-sesion-instagram.jpg|centro|miniaturadeimagen|659x659px]] | |||

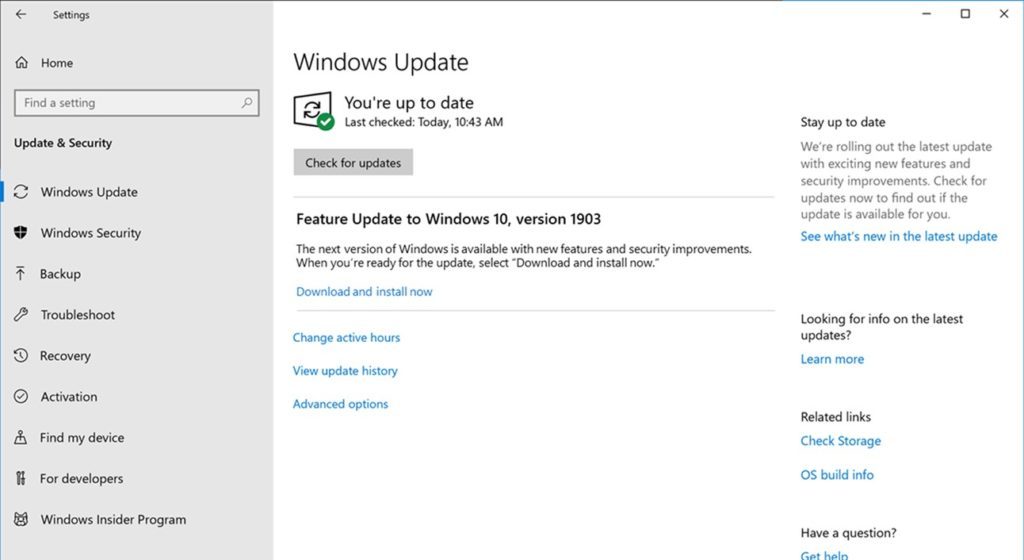

5) Actualizacion del Sistema y apps | 5) Actualizacion del Sistema y apps | ||

Una vez realizado los pasos anteriores, actualizar el sistema operativo y las apps ayuda a reparar vulnerabilidades que podrian haber permitido la infeccion. | Una vez realizado los pasos anteriores, actualizar el sistema operativo y las apps ayuda a reparar vulnerabilidades que podrian haber permitido la infeccion. | ||

[[Archivo:WindowsUpdate.jpg|centro|miniaturadeimagen|617x617px]] | |||

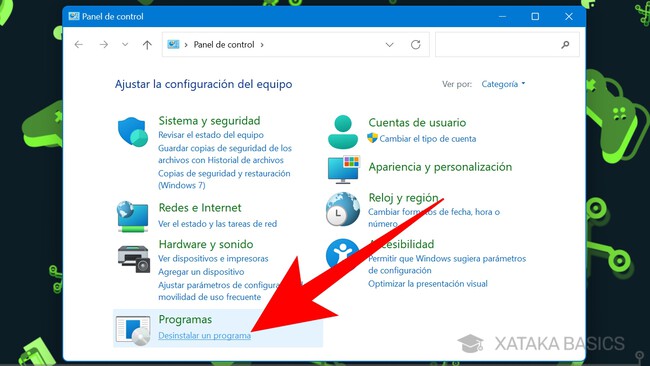

6) Limpiar programas innecesarios | 6) Limpiar programas innecesarios | ||

Desde el panel de control es recomendable borrar y desinstalar todos los programas innecesarios, programas que no sean reconocidos o no se usen. Asi se reduce la superficie de ataque y mejora el rendimiento. | Desde el panel de control es recomendable borrar y desinstalar todos los programas innecesarios, programas que no sean reconocidos o no se usen. Asi se reduce la superficie de ataque y mejora el rendimiento. | ||

[[Archivo:Panel-de-control.jpg|centro|miniaturadeimagen|518x518px]] | |||

7) Configurar medidas de seguridad extra. | 7) Configurar medidas de seguridad extra. | ||

Por ultimo es recomendable activar BitLocker o fileVault para cifrar el disco, y configurar un gestor de contraseñas. Asi los datos quedan seguros incluso si la PC se pierde o es robada. | Por ultimo es recomendable activar BitLocker o fileVault para cifrar el disco, y configurar un gestor de contraseñas. Asi los datos quedan seguros incluso si la PC se pierde o es robada. | ||

Revisión actual - 12:39 15 oct 2025

Herramientas necesarias.

La funcion de estas herramientas es detectar y eliminar software malicioso que podria: Robar credenciales, tokens de sesion o datos bancarios. Monitorear llamadas, camara o ubicacion. Instalar apps sin permiso

Estas son las herramientas que deberian estar instaladas antes de iniciar la revision:

(Guardar en un pendrive limpio, bajado desde paginas oficiales)

- Antivirus: Malwarebytes, ESET Online Scanner, AdwCleaner, Ninite, HaveIBeenPwned.

- Tener un medio de instalacion booteable de Windows o otro Sistema operativo.

Pasos para hardening de computadoras:

1) Desconectar la computadora de internet.

El primer paso consiste en apagar el Wi-Fi o desenchufar el cabe de red, asi evitamos que el malware se propague o se comunique con el atacante.

2)Analizar el sistema infectado

Desde el pendrive hay que ejecutar los antivirus mencionados o el de preferencia. Se recomienda hacer un escaneo completo al disco y si encuentra amenazas, eliminarlas o ponerlas en cuarentena. Porque cambiar contraseñas en una PC infectada es peligroso - el malware podria robarlas.

3) Reinstalar sistema operativo (Solo si alguna herramienta en el paso anterior encontro malware profundo).

Si despues del escaneo el antivirus encontro infecciones profundas por ejemplo "rootkit" o "bootkit" o algun troyano, Si incluso despues de limpiar el sistema la CPU o disco al 100 % sin procesos visibles, red que envía datos constantemente, errores del sistema o pantallas azules frecuentes, o antivirus que sigue detectando la misma amenaza al reiniciar. Restaurar o reinstalar desde cero es lo más seguro.

Sino saltear al paso 4

4) Cambio de Contraseñas (Desde un dispositivo limpio)

Las contraseñas se suelen filtrar todo el tiempo y una contraseña vieja puede poner en riesgo contraseñas nuevas. Tambien cambiarlas evita robos y perdida de acceso

Desde otra computadora o un telefono sin infeccion: revisar accesos sospechosos en las cuentas comprometidas, cambiar las contraseñas por unas nuevas y mas seguras, y activar el MFA. Es importante no repetir la misma contraseña para los demas lugares.

5) Actualizacion del Sistema y apps

Una vez realizado los pasos anteriores, actualizar el sistema operativo y las apps ayuda a reparar vulnerabilidades que podrian haber permitido la infeccion.

6) Limpiar programas innecesarios

Desde el panel de control es recomendable borrar y desinstalar todos los programas innecesarios, programas que no sean reconocidos o no se usen. Asi se reduce la superficie de ataque y mejora el rendimiento.

7) Configurar medidas de seguridad extra.

Por ultimo es recomendable activar BitLocker o fileVault para cifrar el disco, y configurar un gestor de contraseñas. Asi los datos quedan seguros incluso si la PC se pierde o es robada.