Página creada con «'''Nikto''' es una herramienta de código abierto diseñada para realizar auditorías de seguridad en servidores web. Es una de las herramientas más utilizadas en pruebas de penetración y evaluaciones de seguridad, ya que permite detectar vulnerabilidades conocidas en aplicaciones y configuraciones de servidores. ---- === ¿Qué es Nikto? === Nikto es un escáner de servidores web que busca configuraciones inseguras, vulnerabilidades conocidas, archivos y directori…» Etiqueta: editor de código 2017 |

mSin resumen de edición Etiqueta: editor de código 2017 |

||

| Línea 85: | Línea 85: | ||

=== Comandos básicos de Nikto === | === Comandos básicos de Nikto === | ||

Revisión actual - 18:08 23 dic 2024

Nikto es una herramienta de código abierto diseñada para realizar auditorías de seguridad en servidores web. Es una de las herramientas más utilizadas en pruebas de penetración y evaluaciones de seguridad, ya que permite detectar vulnerabilidades conocidas en aplicaciones y configuraciones de servidores.

¿Qué es Nikto?

Nikto es un escáner de servidores web que busca configuraciones inseguras, vulnerabilidades conocidas, archivos y directorios expuestos, y problemas relacionados con la seguridad. Es rápido, ligero y funciona desde la línea de comandos.

¿Para qué sirve Nikto?

Nikto es útil para:

- Identificar configuraciones inseguras:

- Certificados SSL/TLS mal configurados.

- Métodos HTTP inseguros permitidos.

- Cabeceras de seguridad ausentes.

- Detectar vulnerabilidades conocidas:

- Versiones obsoletas o inseguras de software (como Apache, Nginx, etc.).

- Archivos sensibles o directorios accesibles públicamente.

- Plugins o extensiones vulnerables.

- Realizar auditorías de seguridad:

- Evaluar la seguridad de servidores web en pruebas de penetración.

- Detectar posibles puntos de entrada para atacantes.

- Cumplimiento normativo:

- Identificar configuraciones que puedan violar estándares de seguridad, como PCI DSS o ISO 27001.

¿Cómo funciona Nikto?

Nikto utiliza una base de datos de vulnerabilidades conocida (Nikto Database) para realizar sus análisis. Al ejecutarlo:

- Escaneo del servidor:

- Envía solicitudes al servidor web en busca de cabeceras HTTP, configuraciones y vulnerabilidades específicas.

- Detección de firmas:

- Compara las respuestas del servidor con las firmas de vulnerabilidades conocidas en su base de datos.

- Informe detallado:

- Genera un informe con los hallazgos, incluyendo problemas de seguridad y posibles soluciones.

Nikto no explota las vulnerabilidades, solo las detecta, lo que lo hace una herramienta de auditoría y no un exploit.

¿Cómo se instala Nikto?

Nikto está escrito en Perl, por lo que necesitarás Perl instalado en tu sistema antes de usarlo. Sigue estos pasos para instalarlo:

1. Instalación en Linux

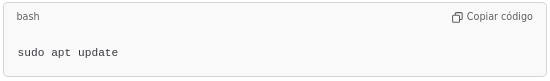

- Actualiza los repositorios:

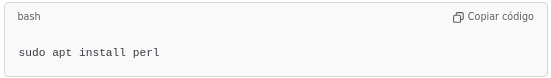

Instala Perl (si no está instalado):

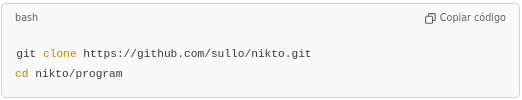

Descarga Nikto:

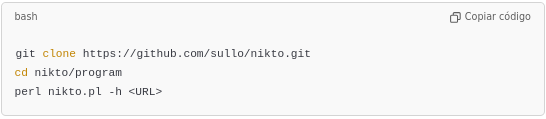

- Clona el repositorio desde GitHub:

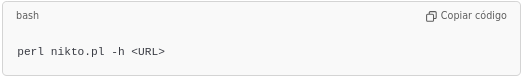

Ejecuta Nikto:

- No es necesario instalarlo. Simplemente ejecuta:

2. Instalación en macOS

- Instala Homebrew si no lo tienes:

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

Instala Perl:

Descarga Nikto usando Git:

3. Instalación en Windows Descarga e instala Perl desde Strawberry Perl. Clona el repositorio de Nikto o descárgalo como archivo ZIP desde su página de GitHub. Abre una terminal (CMD o PowerShell), navega a la carpeta de Nikto y ejecuta:

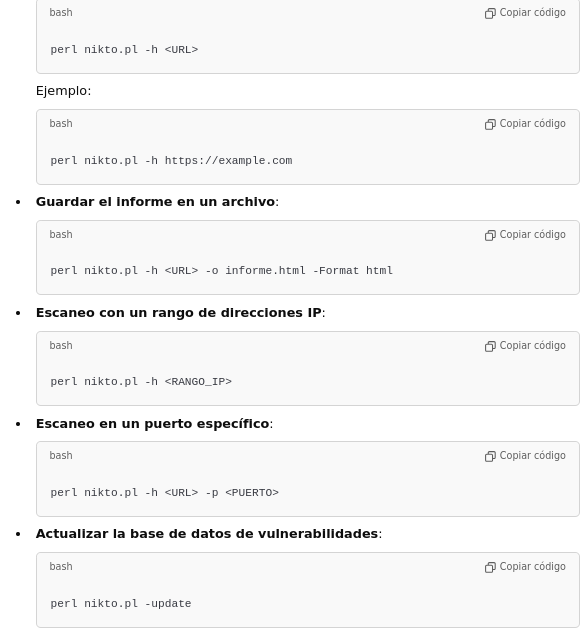

Comandos básicos de Nikto

- Escaneo de un sitio web específico:

Ventajas de Nikto

- Gratis y de código abierto.

- Compatible con cualquier sistema operativo que soporte Perl.

- Rápido y fácil de usar.

- Amplia base de datos de vulnerabilidades conocida.

Limitaciones de Nikto

- Solo detecta vulnerabilidades conocidas, no realiza análisis exhaustivos.

- Puede generar falsos positivos.

- No incluye explotación de vulnerabilidades.