Herramientas necesarias.

La funcion de estas herramientas es detectar y eliminar software malicioso que podria: Robar credenciales, tokens de sesion o datos bancarios. Monitorear llamadas, camara o ubicacion. Instalar apps sin permiso

Estas son las herramientas que deberian estar instaladas antes de iniciar la revision:

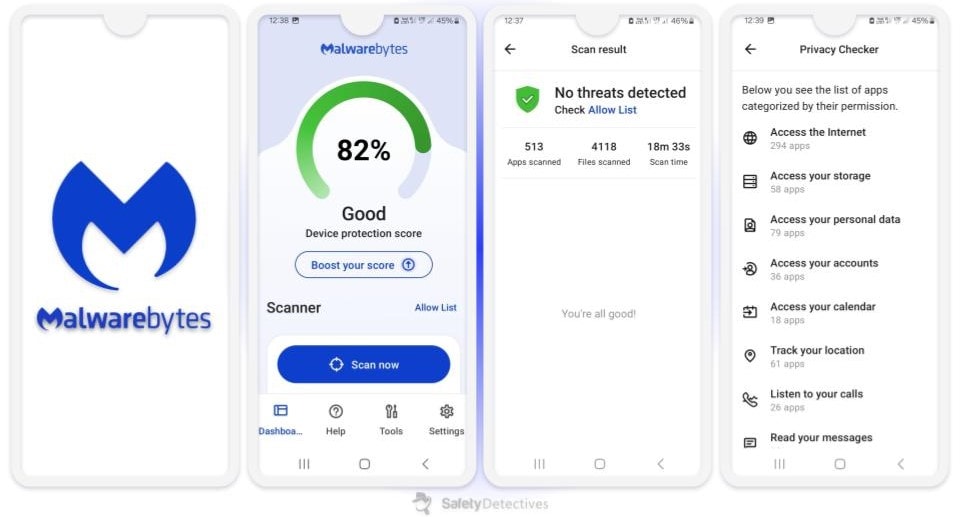

- Antivirus móvil: Kaspersky Mobile, Avast Mobile Security, Malwarebytes Mobile

- Analizador de permisos: App Analyzer / DuckDuckGo Privacy Essentials

Pasos para Hardening de celulares:

1) Desconectar y Contener

Lo primero es deconectar el celular de la red, bluetooth y datos moviles, y no conectar el dispositivo a PCs o redes corporativas. Porque si hay algun malware activo, puede seguir robando datos o moverse lateralmente por red.

2) Verificar integridad del sistema.

Luego de desconectar el dispositivo hay que revisar con los antivirus previamente instalados (Si el antivirus lo permite preferiblemente sin conexion) y si el antivirus encuentra actividad sospechosa: aislar, eliminar o restablecer el dispositivo.

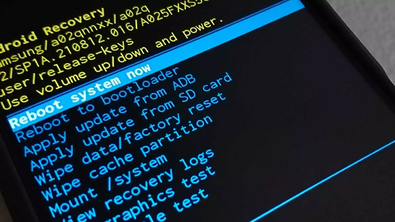

4) Reset/Restauracion limpia

En este paso se restablecen los valores de fabrica, para eliminar persistencias y configuraciones alteradas.

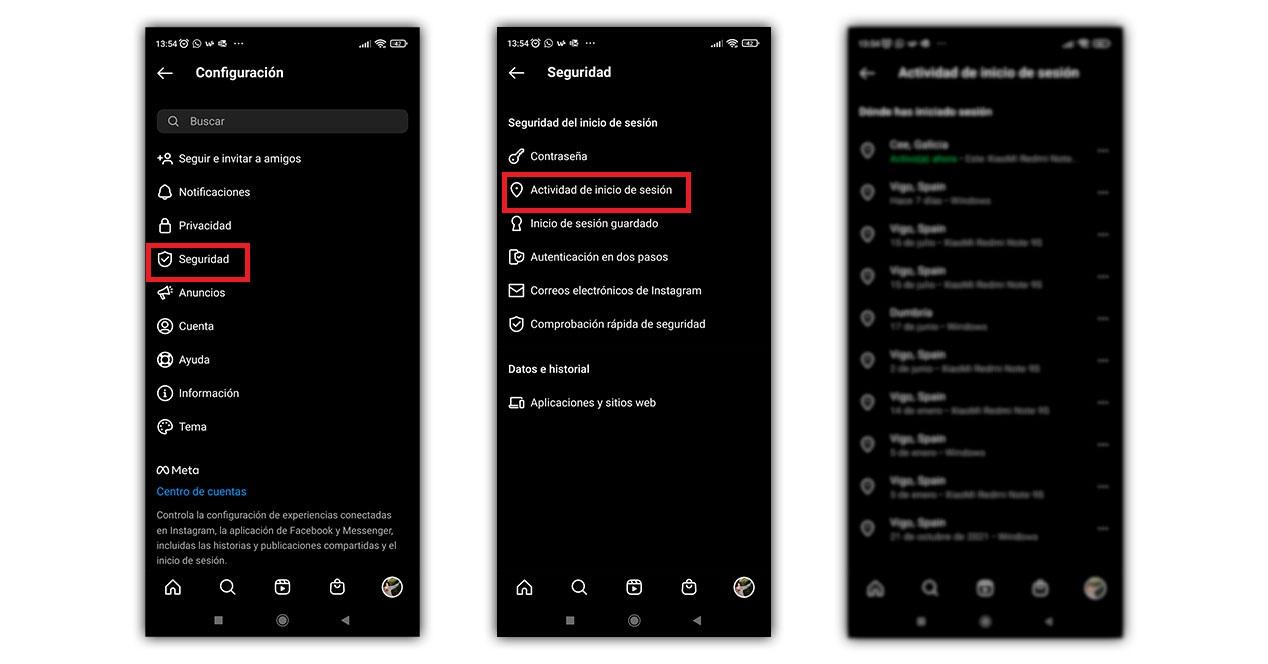

5) Cambio de Contraseñas (Desde un dispositivo limpio)

Las contraseñas se suelen filtrar todo el tiempo y una contraseña vieja puede poner en riesgo contraseñas nuevas. Tambien cambiarlas evita robos y perdida de acceso

Desde otra computadora o un telefono sin infeccion: revisar accesos sospechosos en las cuentas comprometidas, cambiar las contraseñas por unas nuevas y mas seguras, y activar el MFA. Es importante no repetir la misma contraseña para los demas lugares.

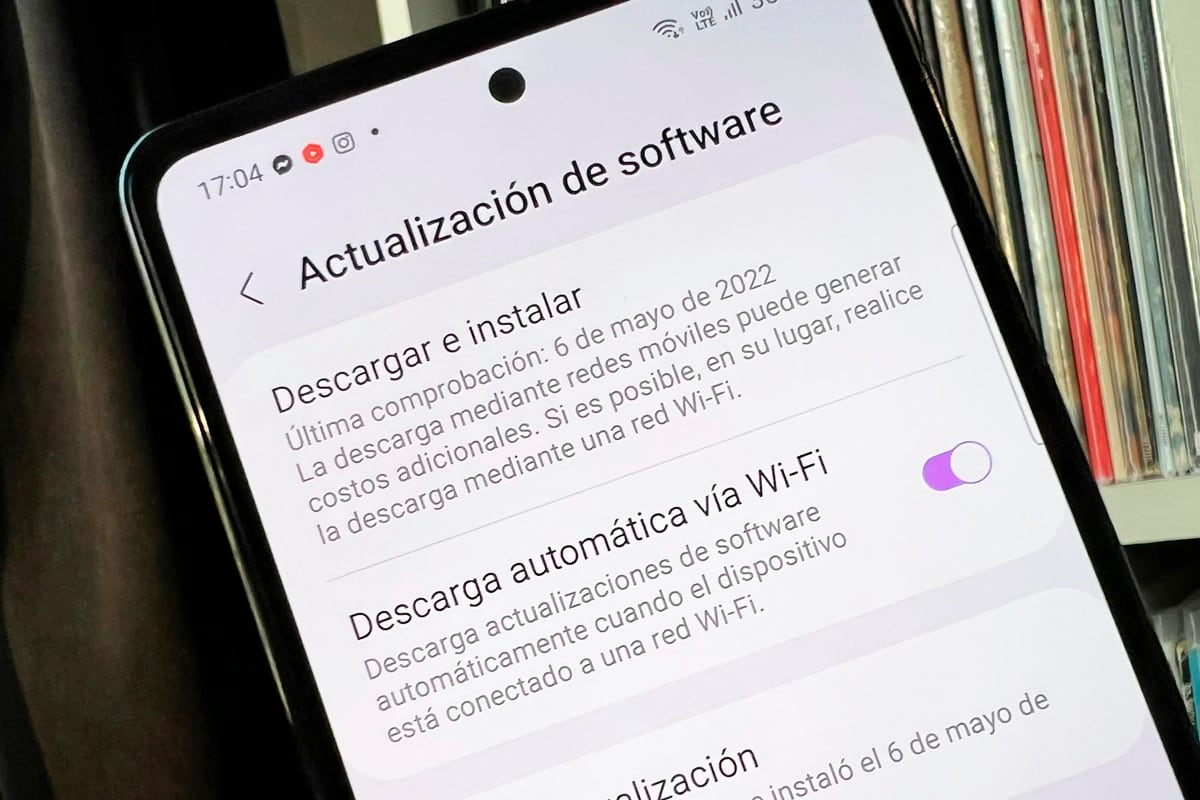

6) Actualizacion del Sistema y apps

Una vez realizado los pasos anteriores, actualizar el sistema operativo y las apps ayuda a reparar vulnerabilidades que podrian haber permitido la infeccion.

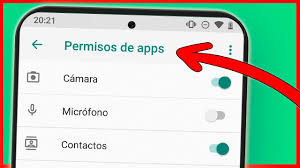

7) Auditoria de Permisos y Aplicaciones.

El ultimo paso consiste en revisar permisos de ubicacion, camara, SMS y accesibilidad en las aplicaciones manualmente o con las aplicaciones instaladas. Tambien desinstalar apps no reconocidas. Esto evita perdidas futuras y reduce la superficie de ataque.