Wazuh es una plataforma de código abierto que se utiliza principalmente para la gestión de la seguridad de la información y eventos (SIEM, por sus siglas en inglés). Es una herramienta de monitoreo de seguridad que proporciona análisis en tiempo real de eventos de seguridad, detección de intrusiones, monitoreo de integridad de archivos, auditoría de configuración y respuesta ante incidentes.

Wazuh se integra con otras herramientas de seguridad como Elasticsearch, Logstash y Kibana (conocidas como ELK Stack) para proporcionar una solución completa de monitoreo y análisis de seguridad.

¿Para qué se utiliza Wazuh?

Wazuh se utiliza principalmente para:

- Monitoreo de Seguridad:

- Recopilación, análisis y monitoreo de eventos de seguridad desde diferentes dispositivos (servidores, dispositivos de red, estaciones de trabajo).

- Detecta posibles intrusiones, accesos no autorizados o actividades sospechosas dentro de la infraestructura.

- Detección de Intrusiones (IDS):

- Wazuh tiene la capacidad de detectar ataques de intrusión mediante la inspección de los registros de los sistemas. Utiliza firmas y reglas predefinidas para identificar patrones de actividad maliciosa.

- Monitoreo de Integridad de Archivos:

- Supervisa los archivos críticos del sistema, realizando auditorías y alertando sobre cambios no autorizados en archivos y configuraciones de sistema.

- Gestión de Vulnerabilidades:

- Wazuh puede realizar análisis de vulnerabilidades mediante la integración con herramientas como OpenVAS, y evaluar el estado de seguridad de los sistemas.

- Cumplimiento Normativo:

- Facilita el cumplimiento de normas de seguridad y regulaciones como PCI-DSS, GDPR, HIPAA, entre otras, a través de auditorías y reportes.

- Respuesta ante Incidentes:

- Detecta eventos críticos y puede ejecutar acciones automáticas para mitigar o responder a los incidentes de seguridad. También permite la generación de informes para análisis forense posterior.

¿Cómo funciona Wazuh?

Wazuh tiene una arquitectura basada en la recopilación de datos de diversas fuentes, su procesamiento y el análisis en tiempo real. La arquitectura básica de Wazuh se compone de:

- Agentes Wazuh:

- Son instalados en los dispositivos que se desean monitorear (servidores, estaciones de trabajo, dispositivos de red).

- Los agentes recopilan información de los logs del sistema y otros datos relevantes, los procesan localmente y los envían al servidor Wazuh para su análisis.

- Los agentes también permiten realizar auditorías de integridad, monitorear configuraciones y verificar vulnerabilidades en los dispositivos monitoreados.

- Servidor Wazuh:

- El servidor Wazuh recibe los datos de los agentes, los procesa y los analiza. Aquí también se ejecutan las reglas de correlación de eventos, la detección de intrusiones y la gestión de alertas.

- Se encarga de almacenar la información procesada, generar alertas y eventos de seguridad.

- Elasticsearch:

- Elasticsearch es una base de datos NoSQL distribuida que se utiliza para almacenar y indexar los eventos generados por Wazuh. Facilita la búsqueda eficiente de grandes volúmenes de datos de eventos.

- Kibana:

- Kibana es una herramienta de visualización de datos que se utiliza para crear dashboards interactivos y reportes. A través de Kibana, los usuarios pueden visualizar los eventos de seguridad, análisis de logs, métricas de sistema y resultados de la detección de intrusiones.

¿Cómo se utiliza Wazuh?

- Monitoreo de eventos:

- Después de la instalación y configuración de los agentes en los sistemas que se desean monitorear, Wazuh comienza a recopilar logs y eventos de esos sistemas. Estos eventos se envían al servidor Wazuh para su procesamiento.

- Análisis y detección de intrusiones:

- Los eventos recibidos son analizados en busca de patrones y anomalías que podrían indicar un ataque o una intrusión. Wazuh utiliza reglas predefinidas (basadas en firmas y comportamiento) para detectar actividades sospechosas.

- Generación de alertas:

- Cuando Wazuh detecta un evento sospechoso o una violación de seguridad, genera alertas que se envían a los administradores de seguridad. Las alertas pueden incluir detalles sobre el evento, el dispositivo afectado y la gravedad del problema.

- Visualización de datos:

- A través de Kibana, los usuarios pueden visualizar los eventos de seguridad en tiempo real, crear dashboards personalizados, hacer búsquedas en los logs y generar reportes de auditoría.

- Respuestas automáticas:

- Wazuh permite definir reglas para automatizar respuestas a incidentes. Por ejemplo, si se detecta un ataque DDoS, se puede configurar Wazuh para bloquear la dirección IP atacadora.

- Cumplimiento de normativas:

- Con los informes y auditorías generadas, Wazuh facilita el cumplimiento de normativas y regulaciones de seguridad. Ofrece informes que cumplen con requisitos como PCI-DSS, HIPAA, GDPR, entre otros.

Instalación de Wazuh

La instalación de Wazuh puede realizarse en diferentes sistemas operativos y plataformas. Aquí te explico cómo instalar Wazuh en Ubuntu Linux y en Docker.

Instalación en Ubuntu (Linux)

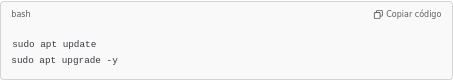

- Preparar el sistema: Asegúrate de que tu sistema esté actualizado:

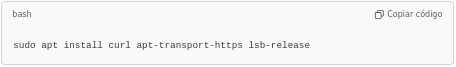

Instalar los paquetes necesarios: Instala las dependencias necesarias para Wazuh:

Agregar el repositorio Wazuh: Agrega el repositorio de Wazuh para poder instalar la última versión disponible:

curl -s https://packages.wazuh.com/4.x/deb/apt-key.gpg | sudo apt-key add - echo "deb https://packages.wazuh.com/4.x/deb/ stable main" | sudo tee /etc/apt/sources.list.d/wazuh.list

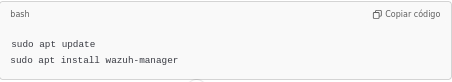

Instalar el servidor Wazuh: Instala el servidor de Wazuh, que gestionará los eventos y las alertas:

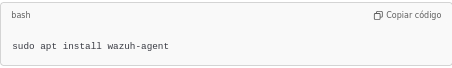

Instalar los agentes Wazuh: En los dispositivos que deseas monitorear, instala el agente de Wazuh:

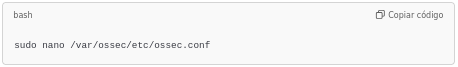

Configurar el servidor y el agente: Edita la configuración de los agentes para que se conecten al servidor Wazuh:

Dentro de este archivo, configura la dirección IP del servidor Wazuh.

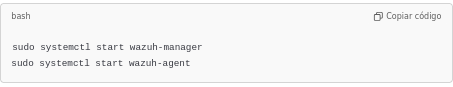

Iniciar los servicios: Inicia el servidor y el agente:

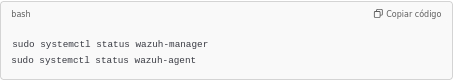

Verificar la instalación: Verifica que los servicios de Wazuh estén funcionando correctamente:

Instalación en Docker

Si prefieres usar Docker para una instalación más rápida y sencilla, puedes usar los contenedores oficiales de Wazuh.

- Instalar Docker y Docker Compose: Si aún no tienes Docker, instala Docker y Docker Compose siguiendo la documentación oficial.

- Ejecutar Wazuh en Docker: Descarga el archivo

docker-compose.ymloficial de Wazuh y ejecuta los contenedores:

curl -s https://raw.githubusercontent.com/wazuh/wazuh-docker/master/docker-compose.yml -o docker-compose.yml docker-compose up -d

- Acceder a la interfaz web: Una vez que los contenedores estén en funcionamiento, podrás acceder a la interfaz web de Wazuh en

http://localhost:5601(a través de Kibana).

Resumen de las características de Wazuh:

- Monitoreo de eventos: Recolecta y analiza logs de diversos sistemas para detectar posibles amenazas.

- Detección de intrusiones: Detecta ataques y actividades sospechosas en tiempo real.

- Monitoreo de integridad: Verifica la integridad de los archivos críticos del sistema.

- Cumplimiento de normativas: Facilita la auditoría y cumplimiento de normativas de seguridad.

- Visualización: Integra con Kibana para crear dashboards y reportes detallados.

En resumen, Wazuh es una herramienta poderosa para la gestión de la seguridad, que ayuda a las organizaciones a detectar y responder rápidamente ante incidentes de seguridad, manteniendo la integridad y el cumplimiento de normativas de sus sistemas.